安卓安装包修改系统验证,安卓安装包与系统验证修改技术揭秘

时间:2025-07-27 来源:网络 人气:

你有没有想过,手机里的那些安卓应用,其实是可以被“改头换面”的?没错,就是那种看似普通,实则经过一番“变身”的安装包。今天,就让我带你一探究竟,看看安卓安装包是如何通过修改系统验证,完成这场“华丽变身”的。

一、揭秘安卓安装包的“变身术”

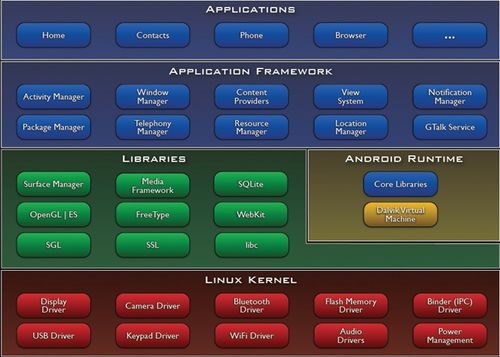

首先,得先了解一下安卓安装包的基本结构。安卓安装包,也就是APK文件,它包含了应用的所有代码、资源文件、权限声明等。而修改安装包,其实就是对这些内容的篡改。

那么,如何修改呢?这里有几个关键步骤:

1. 解压APK文件:首先,你需要一个APK解压工具,将APK文件解压成ZIP格式。这样,你就可以看到里面的各种文件了。

2. 修改代码:在解压后的文件夹中,找到名为“classes.dex”的文件,这是应用的主要代码文件。你可以使用一些代码编辑器,对其进行修改。

3. 替换资源文件:如果需要修改应用的图标、界面等,可以替换掉相应的资源文件。比如,将原来的图标替换成你喜欢的图片。

4. 修改权限声明:在AndroidManifest.xml文件中,可以修改应用的权限声明。比如,原本需要网络权限的应用,你可以将其修改为不需要网络权限。

5. 重新打包:修改完成后,使用APK打包工具,将修改后的文件重新打包成APK格式。

二、系统验证的“漏洞”

那么,为什么我们可以修改安装包呢?这还得从安卓系统的验证机制说起。

安卓系统对安装包的验证主要有以下几个方面:

1. 签名验证:安卓系统会检查安装包的签名是否与开发者提供的签名一致。如果一致,则认为该安装包是可信的。

2. 权限验证:系统会检查安装包请求的权限是否在AndroidManifest.xml文件中声明。

3. 文件完整性验证:系统会检查安装包的文件是否被篡改。

在这些验证机制中,存在一些“漏洞”:

1. 签名验证:虽然签名验证可以确保安装包来自可信的开发者,但并不能完全防止恶意应用。因为,攻击者可以通过伪造签名的方式绕过验证。

2. 权限验证:虽然权限验证可以限制应用访问敏感数据,但并不能完全防止应用滥用权限。因为,攻击者可以通过修改AndroidManifest.xml文件,添加新的权限声明。

3. 文件完整性验证:虽然文件完整性验证可以防止安装包被篡改,但并不能完全防止攻击者通过其他方式修改应用。

三、修改安装包的风险

虽然修改安装包听起来很有趣,但实际上,这种行为存在很大的风险:

1. 安全风险:修改后的安装包可能存在安全漏洞,导致你的手机被恶意软件感染。

2. 隐私风险:修改后的安装包可能收集你的隐私信息,并将其发送到远程服务器。

3. 应用功能异常:修改后的安装包可能导致应用功能异常,甚至无法正常运行。

因此,在修改安装包之前,一定要三思而后行。

四、如何避免风险

为了避免修改安装包带来的风险,你可以采取以下措施:

1. 只从可信来源下载应用:尽量从官方应用商店下载应用,避免下载来源不明的安装包。

2. 使用安全软件:安装安全软件,对下载的应用进行安全检测。

3. 谨慎修改安装包:如果你确实需要修改安装包,请确保你有足够的经验和知识,避免造成不必要的风险。

安卓安装包的修改系统验证虽然存在漏洞,但我们可以通过一些措施来降低风险。只要谨慎行事,你就可以在享受修改安装包的乐趣的同时,确保手机的安全。

相关推荐

教程资讯

系统教程排行